Скуд

Содержание:

Специальные устройства, обеспечивающие безопасность

Арочный металлоискатель устанавливается у входа, позволяет обнаруживать металлические предметы. Принцип работы прибора основан на использование радиоволн, передатчик посылает сигнал, затем он возвращается обратно в приемник.

Радиоволны через металл не проходят. Отражаясь от металла, радиоволна возвращается быстрее. Прибор подает тревожный сигнал (звуковой, световой). Обнаруживают цветные и черно-белые металлы.

Эффективная система безопасности образовательных учреждений повышает психологическую устойчивость учащихся, персонала, создает чувство защищенности, благоприятно воздействует на учебный и воспитательный процесс.

Права доступа.

На самом деле все очень просто. В 1С по умолчанию запрещено всё, что не разрешено. Есть только одна сущность, отвечающая за доступ пользователя к какой-либо функциональности или данным. Эта сущность называется «Право доступа». Она является единственным элементом, отвечающим за доступ к конкретному режиму работы, справочнику, реквизиту….

Количество видов прав доступа предопределено платформой. Всего платформе есть две основные группы прав доступа. Общие для всей системы права доступа к механизмам платформы, отвечающие за доступ к определенным режимам работы платформы (Администрирование, Монопольный режим, Тонкий клиент,Интерактивное открытие внешних отчетов…. ). И объектные права доступа, позволяющие работать с различными объектами конфигурации. Их количество зависит от типа объекта конфигурации. Например, у справочника есть 16 различных видов доступа (Чтение, Добавление, Изменение, Удаление….). Для регистра сведений видов доступа всего пять. Все эти права можно установить только на уровне справочника целиком. Также можно ограничить доступ на уровне реквизитов. Но в этом случае доступна лишь часть видов прав (для справочников это права Просмотр и Редактирование).

Все права доступа связаны между собой и зависят друг от друга. Есть права более высокого и более низкого уровня. Нельзя дать право более низкого уровня, если у пользователя нет права на действия более высокого уровня.

Рассмотрим права доступа к справочнику. На данной схеме видно, что большинство прав является уточнением более общих прав. Если Право1 полностью расположено на схеме внутри прямоугольника другого Права2, то Право1 не может быть выдано без выдачи Права2. Самым общим правом является право «Чтение». Если право «Чтение» отсутствует, то недоступны и все остальные права. Если недоступно право «Добавление», то нельзя установить право «Интерактивное добавление». Однако, систему прав нельзя назвать полноценной иерархией. Например, право «Редактирование» можно дать лишь при наличии прав «Просмотр» и «Изменение». Но можно дать «Просмотр» без «Изменение» или «Изменение» без «Просмотр».

Право доступа это минимальная единица доступа. Все управление доступом сводится к выдаче пользователю нужного набора прав. Остальные объекты (роли, группы доступа) это просто дополнительная обвязка, служащая для группировки и более удобной выдачи прав доступа.

Распространение централизованных политик доступа

административных шаблоновGPSIсуществующие параметры«Конфигурация Windows»административные шаблоныпредпочтениями групповой политики«Динамический контроль доступа»

- Для начала нужно открыть оснастку «Управление групповой политикой» (Group Policy Management), где следует в подразделении с целевыми файловыми серверами создать новый объект групповой политики, скажем «Dynamic Access Control 01», а затем открыть для такого объекта редактор управления групповыми политиками;

- В отобразившейся оснастке требуемое расширение CSE можно локализовать в параметрах безопасности. То есть следует перейти к узлу Конфигурация компьютера\Политики\Конфигурация Windows\Параметры безопасности\Файловая система (Computer Configuration\Policies\Windows Settings\Security Settings\File System). Как вы помните по предыдущим серверным операционным системам от Microsoft, в этом узле вы можете настроить разрешения доступа для пользователей или групп к объектам, расположенным на определенном компьютере, о чем уже шла речь в моей статье «Локальная политика безопасности. Часть 6: группы с ограниченным доступом, системные службы, реестр и файловая система». Сейчас же, начиная с Windows Server 2012, в данном узле можно обнаружить еще один вложенный узел, который называется «Централизованная политика доступа» (Central Access Policy) и который как раз предназначен для распространения созданных ранее централизованных политик доступа. Чтобы настроить параметр политики, вам нужно перейти к данному узлу, а затем, как показано на следующей иллюстрации, из контекстного меню выбрать команду «Управление централизованными политиками доступа» (Manage Central Access Policies…):Рис. 8. Создание параметра политики в редакторе GPME

- Должно отобразиться диалоговое окно «Конфигурация централизованных политик доступа» (Central Access Policies Configuration), благодаря которому вы и можете распространить сгенерированные заранее политики доступа на свои целевые файловые сервера. Для этого, как можно увидеть ниже, нужно из списка «Доступные центрованные политики доступа» (Available Central Access Policies) выбрать все распространяемые политики доступа (в случае необходимости, вы можете зажать клавишу CTRL и выбрать требуемые политики), а затем, по нажатию на кнопку «Добавить» (Add), переместить таковые в список «Примененные централизованные политики доступа» (Applicable Central Access Policies):Рис. 9. Конфигурация централизованных политик доступа

- После того как у вас будут добавлены все требуемые централизованные правила доступа, можете смело закрывать редактор управления групповыми политиками и выполнять на целевых серверах обновление параметров политики.

C:\Windows\SYSVOL\domain\Policies\{6DF180BA-22E3-4D52-A34F-158633E56956}\Machine\Microsoft\Windows NT\CapC:\Windows\SYSVOL\domain\Policies{6DF180BA-22E3-4D52-A34F-158633E56956}Machine\Microsoft\Windows NT\CapSignature=»$Windows NT$»«CN=Test CAP,CN=Central Access Policies,CN=Claims Configuration,CN=Services,CN=Configuration,DC=biopharmaceutic,DC=local»«CN=Маркетологи Лос-Анджелеса,CN=Central Access Policies,CN=Claims Configuration,CN=Services,CN=Configuration,DC=biopharmaceutic,DC=local»NameDescriptionРис. 10. Раздел реестра с определенными параметрами централизованных политик и правил доступа

Устройства и оборудование СКУД

От самых простых (с пропуском через одну дверь на вход и выход) и до самых сложных (с десятком объектов, комнат, входов и выходов) контроль доступом может содержать в себе различные модификации и конфигурации. Так или иначе, каждая система обязательно содержит:

Оборудование ограничения доступа

Устанавливается на проходе или проезде охраняемой территории:

турникеты — устанавливаются в тех местах, где необходимо осуществить контролируемый проход людей (офисе, общественном транспорте и т.п.). Турникеты различают:

- поясные;

- полноростовые.

шлагбаумы и ворота — устанавливаются при въезде на защищенную территорию организации, на автомобильных стоянках, на частной территории. Ряд из требований:

- хорошая устойчивость к погодным изменениям;

- возможность дистанционного управления.

шлюзовые кабины — применяют на объектах с повышенной мерой безопасности. Различают два вида:

- шлюзы тамбурного типа (человек заходит в 1-ю дверь и попадает в своего рода тамбур. Предъявляет личный идентификатор (биометрические параметры: сетчатка глаза, отпечаток пальца, голос), личное удостоверение и только в случае соответствия перед ним открывается 2-ая дверь, в противном случае человек остается заблокированным в комнате между двух дверей, до выяснения обстоятельств);

- шлюзы-ротанты (аналог первого метода, только имеет более высокую пропускную способность, т.к. вместо дверей применяют турникеты).

болларды — дорожные столбы, имеющие возможность опускаться и подниматься при необходимости, тем самым предоставляя доступ или блокируя несанкционированный проезд автомобилем на охраняемый объект.

Оборудование для идентификации доступа

Идентификация человека осуществляется с помощью считывающего устройства, которое принимает и обрабатывает информацию содержащуюся на специальном носителе.

Устройства для идентификации по виду различают:

- магнитные (карты с магнитным деталями или же технологией Виганда);

- электронные (соответствующие ключи, дистанционные карты);

- оптические (специальные метки, карты со штрих-кодом);

- акустические (передача с помощью закодированного звукового сигнала);

- биометрические (отпечатки пальцев, форма лица, сетчатка глаза);

- комбинированные (применяются не одна, а ряд вышеописанных технологий).

Считыватели идентификаторов различают:

- контактные (путем нажатия кнопок на клавиатуре, непосредственным прикладыванием ключа, поворотом механизмов);

- бесконтактными (путем поднесения устройства идентификации на определенное расстояние к считывателю);

- комбинированными.

Контроллер

Для всей системы нужен центральный компьютер (контроллер), который будет осуществлять сбор, анализ и хранения информации с устройств идентификации. Предоставленный идентификатор человеком, анализируется ПК, сравнивается с информацией хранимой в памяти и, соответственно, контроллер будет принимать решение за тем, кому предоставить доступ, а кто его не получит в силу каких-либо причин. Так же он осуществляет управление за системами безопасности, если таковы были предусмотрены: видеонаблюдением, охранной и пожарной сигнализацией.

Вспомогательные устройства и оборудование

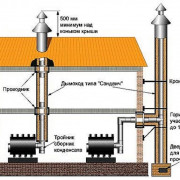

Чтобы обеспечить установку полноценной СКУД и взаимодействие системы друг с другом, также потребуется вспомогательные элементы. К ним относятся:

- кабель;

- конверторы среды;

- монтажная фурнитура;

- источники питания (аккумуляторы, бесперебойный блоки питания);

- доводчики для дверей;

- датчики (герконы, движения);

- кнопки выхода;

- камеры видеонаблюдения;

- извещатели (устройства охранной и пожарной сигнализации);

- программное обеспечение.

Выдача виртуального идентификатора

- Компания Salto использует для передачи доступа в смартфон технологию Over the Air (OTA), которая позволяет безопасно передавать виртуальный идентификатор на смартфон пользователя в зашифрованном виде.

- В иных случаях передача идентификаторов происходит непосредственно пользователю через администратора СКУД. Таким образом на данный момент работает бренд ESMART.

- Nedap использует мобильную верификацию и сетевую передачу идентификаторов в смартфон, а также реализует выдачу бесплатного идентификатора Mace ID при регистрации нового пользователя.

- Компания HID Global в арсенале своего приложения HID Mobile Access имеет ПО администратора. При получении администратором виртуальных идентификаторов от производителя, они назначаются на пользователей и рассылаются по сети по смартфонам пользователей.

Стоимость виртуальных идентификаторов

ESMART

- 100 рублей (Бессрочный)

- 60 рублей (7 суток)

- 40 рублей (1 Сутки)

ProxWayNedap

- Бесплатный Mace ID при регистрации

- 1.1 евро/год (можно выдавать неограниченное число раз, если один человек уволился, его идентификатор отзывается удалённо и выдается другому человеку. Также есть система портала администратора, предоставляемая производителем за 399 евро в год. Выдача идентификатора производится по принципу создания личного кабинета пользователя. Это значит, что пользователь может увидеть свой идентификатор с любого устройства, с которого залогинится в свой личный кабинет.

HID

- Приблизительно 5 долларов в год — один идентификатор на 5 устройств по принципу лицензии (по примеру антивирусов).

- Облачный портал администратора бесплатный и как у Nedap предоставляется производителем.

Suprema

- до 250

- от 250 до 500

- от 500 до 1000

- от 1000 и больше.

SaltoSigurбесплатные

Производители СКУД

На отечественном рынке есть множество российских и зарубежных производителей, между которыми существует жесткая конкуренция. В лидерах находятся те, кто производит весь комплекс оборудования для монтажа СКУД. Определяющими среди потребителей являются качество и цена производимых контроллеров и программного обеспечения.

Из российских производителей самыми популярными по данным интернет — ресурсов Яндекса являются:

- Компания «PERco» с производственной базой в г. Санкт-Петербурге, реализует свою продукцию не только в России, но и в около 100 странах мира;

- Компания «Parsec», выпускающую продукцию под логотипом Parsec около 20 лет;

- Компания «IronLogic» работает на рынке оборудования СКУД более 10 лет, реализует свою продукцию в более чем 30 странах мира;

- Компания «Sigur» (ех Сфинкс);

- Компания «RusGuard»;

- Компания «Прософт Биометрикс»;

- Компания «Эра новых технологий».

Среди зарубежных производителей выделяются следующие:

- Компания «Hid Global» — крупнейший производитель на мировом рынке в отрасли безопасности;

- Компания «NedAp», производитель специализирующийся на радиочастотных бесконтактных идентификаторах с производством в Нидерландах.

- Компания «Suprema», корейский производитель, выпускающий биометрические устройства для СКУД;

- Компания «ZKTeco», выпускает весь комплект оборудования для систем доступа, но специализируется на биометрических компонентах идентификации, как любой китайский производитель реализует продукцию по низким ценам, но сохраняет при этом хорошее качество.

Некоторые рекомендации по приобретению и установке

Избежать ошибок при внедрении СКУД помогут следующие советы.

- Перед началом внедрения следует провести полное обследование объекта. Следует выбрать оптимальное расположение постов пропуска. Проход сотрудников должен быть свободным без создания очередей.

- Определиться с возможной интеграцией СКУД с другими системами безопасности. При ее наличии лучше сразу устанавливать сетевой вариант системы.

- Оборудование должно иметь конструктивное исполнение для нормального функционирования в климатических условиях данной местности. Это должно обеспечить сохранность узлов, например, от коррозии.

- Для обеспечения нормальной связи между элементами СКУД. Следует минимизировать влияние электромагнитного излучения находящихся вблизи силовых кабелей. Прокладку линий связи системы доступа следует проводить не ближе 0,5 м от них и пересекать строго под прямым углом.

- Перед монтажом необходимо проверить работу программного обеспечения. Система должна быть рассчитана на число работающих сотрудников, компьютер не должен виснуть при работе. Такая проверка сократит время на пусконаладочные работы.

- Предусмотреть возможность перегрева контроллера при большом потоке людей. Существуют методы доработки системы, повышающие ее устойчивость к перегрузкам.

- Необходимо установить аварийный источник питания. Нельзя исключать случаи непредвиденных вариантов функционирования.

- Исполнительные устройства пропуска (турникеты) не должны быть сомнительного качества. Они обязаны быть изготовлены из качественного материала и стабильно функционировать.

- При заказе партии пропусков следует убедиться в их соответствии с устанавливаемой системой доступа. Количество следует заказать с учетом возможных потерь и повреждений.

В условиях острой конкуренции всегда существует риск совершения действий, которые могут навредить развитию бизнеса. Система контроля и управления доступом охраняет его от попыток создания проблем нормальному процессу функционирования. Рынок может предложить системы разного уровня сложности

Важно правильно сориентироваться во всем многообразии СКУД и выбрать самую экономичную и одновременно надежную в эксплуатации

Функции автоматизированной системы контроля СКУД

Функционал СКУД весьма велик и практически ничем не ограничен. Можно оперативно встроить новый модуль или реализовать новое правило с помощью программного обеспечения. Рассмотрим основные функции СКУД.

Разграничение и контроль доступа

Первоначальным назначением СКУД являются всё же контроль и структурирование уровней доступа.

В качестве идентификатора может использоваться брелок

Основной тип исполнения этого подхода — использование различных идентификаторов. Ими могу служить магнитные карты, брелоки, метки, прямой ввод кода на клавиатуре, считывание отпечатков пальцев или сетчатки глаза. Система хранит данные о всех сотрудниках или посещающих в общей базе. Каждая запись имеет свой уровень доступа, благодаря которому система может сравнить, может ли человек пройти в ту или иную зону. Компьютер, в случае монтажа сетевой системы СКУД, также собирает статистику посещений и бережно хранит её до последующего использования. В автономных системах решение пропустить человека или нет принимает автономный контроллер. У него есть своя энергонезависимая память, в которую внесены все коды идентификаторов и их права.

Доступ по паролю — один из видов контроля доступа

Непосредственно за обработку информации с идентификатора отвечают считыватели. Это могут быть контактные и бесконтактные варианты. Вся сложность конструкции считывателя зависит от типа идентификатора.

Считыватели устанавливаются непосредственно перед заграждающими устройствами — турникетами, электромеханическими замками, шлагбаумами и шлюзами. Они препятствуют доступу посетителя до тех пор, пока тот с помощью идентификатора не докажет свои права на посещение зоны.

Учёт рабочего времени

Система контроля доступа имеет всё необходимое для реализации учёта рабочего времени. Почему бы это не использовать? Каждый посетитель или сотрудник объекта имеет уникальный идентификатор – система может отследить время активации считывателя при входе и выходе.

Проходя через турникетную систему, сотрудник оставляет метку о времени прихода

Этих данных достаточно для того, чтобы установить и записать в журнал время, проведённое на объекте. А это значит, что сотрудникам уже сложнее будет опоздать или сбежать с работы пораньше, ведь сведения об этом будут тут же сохранены в системе.

Режим системы охраны

Сама СКУД не предполагает встроенных механизмов охраны, она лишь может воспрепятствовать доступу. Зато, имея гибкую платформу, система контроля доступа может быть дополнена охранной системой, которая будет, например, оборудована видеонаблюдением, датчиками проникновения или любыми другими.

Прочие функции

Дополнительного функционала может быть много. Реализовать можно практически всё что угодно. Но чаще всего используются такие возможности:

- информирование о прохождении считывателя с помощью СМС посредством встроенного GSM модуля. Такой подход можно встретить, например, в школах;

- для предприятий, имеющих множество филиалов, можно реализовать удалённое управление СКУД с помощью сети интернет.

Интеграция СКУД с другими системами безопасности

Многие объекты оборудованы обязательными система для обеспечения безопасности, к таким относятся: охранно-пожарные системами, установки с устройствами видеонаблюдения, осуществляющие визуальный контроль территории. Интеграция этих видов охранной деятельности с системой СКУД повышает эффективность работы каждой в отдельности.

Интеграция с системой видеонаблюдения

Совместная работа видеонаблюдения и контроля доступа может производится следующим образом.

- Камеры видеонаблюдения, которые размещаются на пунктах пропуска, имеют общее программное обеспечение с системой СКУД. Таким образом, производится анализ данных обеих систем, что увеличивает качество информации.

- Отслеживание перемещений с помощью видеокамер отдельных подозрительных лиц позволяет выявить владельцев чужих идентификаторов, что повышает эффективность работы самой системы СКУД по предотвращению несанкционированных проникновений.

- Поворотные видеокамеры могут получать сигналы с системы СКУД для поворота в нужное положение. Например, при входе в помещение некоторых лиц из базы данных СКУД, камеры поворачиваются в положение позволяющие наилучшим образом рассмотреть входящего.

- При участии системы СКУД с интегрированными в нее камерами наблюдения в ведение учета рабочего времени практически исключается вариант регистрации одними сотрудниками идентификаторов других во время прихода и ухода на рабочее место.

Интеграция с охранно-пожарной системой

Из основных преимуществ такой интеграции можно выделить следующие.

- С точки зрения улучшения охраны, система СКУД позволяет выполнить разделение зон доступа, что сделает возможным охранять не весь объект, а только часть его по приходу на эту территорию сотрудников.

- Система СКУД фиксирует все события, связанные с проходом и выходом через посты пропуска. Поэтому в случае чрезвычайных ситуаций можно будет легко определить, кто и когда посещал помещение, в котором произошло происшествие.

- Фиксация событий оказывает пользу и в работе пожарной сигнализации. В случае возгорания на объекте, информация о количестве присутствующих в помещениях людей будет крайне важна для организации спасательных работ.

- При организации ложного срабатывания данные СКУД помогут выяснить его причину и принять меры.

- Срабатывание пожарной сигнализации даст сигнал на срабатывание технических средств, входящих в состав системы — все пожарные выходы будут быстро разблокированы.

- Техническое оборудование СКУД интегрированное с пожарной сигнализацией и установленное в лифтах отключит их в случае возгорания или задымления.

Дополнительные возможности СКУД при использовании программного обеспечения

В

ИСО «Орион» для работы со СКУД используется

программное обеспечение: Uprog, АРМ «Орион

Про». Программное обеспечение Uprog

позволяет осуществлять настройку

конфигурационных параметров контроллера

доступа «С2000–2» (а также для прибора

«С2000–4»), а именно:

- режим работы,

двойную идентификацию, доступ по правилу

двух (трёх) лиц, номер контролируемой

зоны доступа, вид интерфейса подключенных

считывателей, включать/выключать

использование датчика прохода, контроль

блокировки, таймаут блокировки и т. д.; - запись и

редактирование в памяти контроллеров

уровней доступа, окон времени и

идентификаторов пользователей. - Программное

обеспечение АРМ «Орион Про» позволяет

реализовать следующее: - накопление событий

СКУД в базе данных (проходы через точки

доступа; блокировки и разблокировки

точек доступа; несанкционированные

попытки прохода и т.п.); - создание базы

данных для охраняемого объекта —

добавление в неё логических объектов

СКУД (точек и зон доступа). А также

расстановка их на графических планах

помещений для реализации возможности

централизованного предоставления

доступа и мониторинга состояния этих

объектов; - формирование базы

данных пользователей — занесение

реквизитов сотрудников и посетителей

с указанием для каждого человека всех

необходимых атрибутов (ФИО, информация

и принадлежности к фирме, подразделению,

рабочий и домашний адрес и телефон и т.

п.), а также задание прав доступа

(полномочий прохода через точки дост

упа/зоны доступа); - формирование базы

данных для учёта рабочего времени —

создание графиков работы, а также правил

расчёта графика для различных сотрудников; - опрос и управление

подключенными к ПК контроллерами; - конфигурирование

контроллеров доступа — централизованную

запись в память приборов окон времени,

уровней дост упа, идентификаторов

пользователей; - работу сетевого

antipassback’a; - настройку и работу

зонального antipassback’a; - отображение на

графических планах помещений состояния

объектов СКУД; - отображение

информации о месте нахождения сотрудника

с точностью до зоны доступа; - отображение камер

охранного телевидения, а также управление

состоянием этих камер; - запись видео по

команде дежурного офицера, при тревоге

детектора движения или по сценарию

управления (например, по событию

предоставления доступа или попытки

осуществления несанкционированного

прохода).

Закрепление задач

системы контроля и управления доступом

за программными модулями изображено

на рисунке 7. Стоит отметить, что физически

приборы соединяются с тем компьютером

системы, на котором установлена

«Оперативная задача». Количество

рабочих мест, которые могут быть

задействованы в системе (программные

модули АРМ), может достигать две сотни.

Программные

модули можно устанавливать на компьютеры

как угодно — каждый модуль на отдельном

компьютере, комбинация каких-либо

модулей на компьютере, либо установка

всех модулей на один компьютер.

Рисунок.

7. Функционал модулей программного

обеспечения

Опубликовано: Сайт Secuteck.Ru-2012Посещений: 26544

В рубрику «Системы контроля и управления доступом (СКУД)» | К списку рубрик | К списку авторов | К списку публикаций

ПРИНЦИП РАБОТЫ СИСТЕМЫ УПРАВЛЕНИЯ ДОСТУПОМ

У входа на территорию, объект или помещение устанавливается устройство идентификации (считыватель).

Он может быть представлен дверью с электрическим или другим типом замка, шлагбаумом (парковки) или турникетом с сопутствующим типом считывателя. Сегодня большинство СКУД все еще используют идентификаторы в виде карт или брелоков, которые привязываются к конкретному пользователю.

То есть, для доступа с их помощью потребуется приложить устройство к специальной панели или же провести картой. Крупные компании, которым важна защита информации, прибегают к приобретению СКУД с современными способами аутентификации: сканирование радужной оболочки глаз или лица человека посредством камеры, сканер отпечатка пальца и другое.

Стоимость таких систем высокая, но безопасность обеспечивается на максимальном уровне. Нередко способы идентификации совмещаются (многофакторная аутентификация).

Получив идентификационные данные пользователя, в работу вступает контроллер. Он, сверяя информацию, обращается к базам, в которых она и хранится. Контроллер выясняет, разрешен ли доступ конкретному пользователю, а также проверяет его права на вход в каждую из дверей (или ворот, или турникетов).

Если доступ разрешен, то контроллер посылает сигнал преграждающему устройству (замку), которое открывается, о чем может свидетельствовать звуковой или световой сигнал. В противном случае (доступ закрыт или ограничен) дверь останется закрытой, уведомив посетителя о невозможности прохода.

Контроллеры, помимо того, что посылают сигнал на открытие или закрытие преграждающих устройств, могут быть запрограммированы на различные дополнительные действия.

Например, некоторые фирмы разграничивают своих работников, предоставляя права доступа к определенным помещениям только ряду сотрудников – остальные войти не смогут.

Часто СКУД используется, чтобы обеспечить доступ на территорию только в заданный алгоритмом контроллеру промежуток времени. Система может быть запрограммирована таким образом, что сотрудник или посетитель сможет войти в помещение только в присутствии более привилегированного пользователя.

Современные системы контроля и управления доступом поддерживают ни один десяток режимов входа/выхода.

Видеонаблюдение и контроль доступа

Системы видеонаблюдения

Проектирование, монтаж и обслуживание систем видеонаблюдения

Видеонаблюдение – современный, эффективный способ контроля за вашим бизнесом или личным пространством. Видеонаблюдение обеспечивает не только своевременное выявление и раскрытие преступления по имеющейся записи, но и позволяет предупредить правонарушение. Видеонаблюдение можно установить на производстве, в банках, в торговых центрах и магазинах, в офисах и учреждениях, в квартирах и домах. Монтаж, обслуживание и проектирование систем видеонаблюдения — важный элемент создания системы безопасности.

Компания Монтажспецстрой предлагает вам свои услуги в проектировании системы видеонаблюдения, ее монтажа и обслуживания. Мы подберем вам именно такую систему, которая будет решать ваши цели и задачи.

Установка системы видеонаблюдения состоим из следующих этапов:

- Проектирование системы и подбор специального оборудования;

- Расчет и анализ стоимости монтажа системы;

- Монтаж системы;

- Пусконаладочные работы;

- Организация методов управления системой.

Различают аналоговое и цифровое видеонаблюдение. Первый вид характеризуется простотой в эксплуатации, низкой стоимостью оборудования и монтажа. Однако, аналоговое видеонаблюдение не обеспечивает качественной съемки, запись информации производится на кассеты, требующие смены, ухода и хранения.

Более качественным, хотя и более дорогим, является цифровое видеонаблюдение. Его монтаж требует больших усилий и затрат, а эксплуатация – квалифицированного персонала со знанием программного обеспечения, функций записи и просмотра информации. Запись производится на жесткий диск, на довольно продолжительный срок без остановок и пауз. Цифровая система видеонаблюдения позволяет осуществлять разные задачи, такие, как распознавание лиц, документов, номеров и марок автомобилей, момент возникновения аварий или пожара. Это обеспечивается применением специальных программных средств обработки полученной с видеокамеры информации. Это заметно повышает эффективность системы и рационализирует работу оператора. Цифровое видеонаблюдение в основном применяется в крупных организациях. Современные системы видеонаблюдения могут монтироваться как на проводной, так и беспроводной основе.

При проектировании систем видеонаблюдения необходимо знание не только об объекте охраны, но также о характеристиках и особенностях оборудования. Основными элементами для организации видеонаблюдения являются телевизионные камеры (черно-белые и цветные), мониторы, объективы, мультиплексоры, цифровые видеорегистраторы с записью на жёсткий диск. Также используются различные поворотные устройства, кронштейны, кожухи, модуляторы, усилители и т. д. Состав и количество оборудования, камер зависит от характеристик объекта, условий работы, расстояний между телекамерой и постом наблюдения и многим другим.

Наша компания проводит комплексное обслуживание систем видеонаблюдения. Мы проводим профилактические работы, диагностику и ремонт оборудования. Наши специалисты проводят профессиональные консультации, обучение и переподготовку Вашего персонала.

Компания Монтажспецстрой обеспечит Вам доступные цены и разумные сроки установки систем видеонаблюдения. Мы практикуем индивидуальный подход к каждому клиенту. Компания не только продает системы видеонаблюдения, но также осуществляет монтаж, проектирование и дальнейшее обслуживание системы с учетом особенностей работы Вашего объекта.

4.5. Сравнение вариантов.

Попробуем кратко сравнить рассмотренные варианты дополнительного ограничения данных.

| Функциональные опции — интерфейсный механизм скрытия функционала | |

|

1. Добавить место хранения функциональной опции: константа, реквизит справочника или ресурс регистра сведений. |

1. Все объекты, включенные в состав функциональной опции, перестанут отображаться в командном интерфейсе. |

| RLS (Record Level Security) — дополнительные фильтры на разрешаемые роле права | |

|

1. Прописать фильтры RLS в каждой роле пользователя для каждого из прав, которые нужно ограничить. Примечание: В режиме предприятия никаких действий выполнять не нужно. Фильтры применятся автоматически. |

1. Настроенный фильтр будет добавляться к каждому запросу к ИБ. |

| Разделение данных — ведение в одной физической базе нескольких независимых | |

|

1. Добавить в конфигурацию общий реквизит, определеяющий состав разделяемых данных. 2. Добавит два параметра сеанса: для признака использования и текущего значения разделения данных. 3. Добавить программный код, обеспечивающий включение разделения данных и заполнения текущего значение разделителя. |

1. Сразу после добавления в конфигурацию возможности разделения данных физически перестроятся таблицы, для которых добавилась возможность разделения.

2. После включения разделения.

|

| Программный код — любые дополнительные точечные ограничения | |

| 1. Добавить код наложения нужных ограничений в конфигурацию. |

1. Сделает именно то, что написано. Примечание: код не влияет на конфигурацию вцелом, а лишь на конкретный механизм, для которого прописываается действие |